eCrime Masche gefälschter Virenschutz

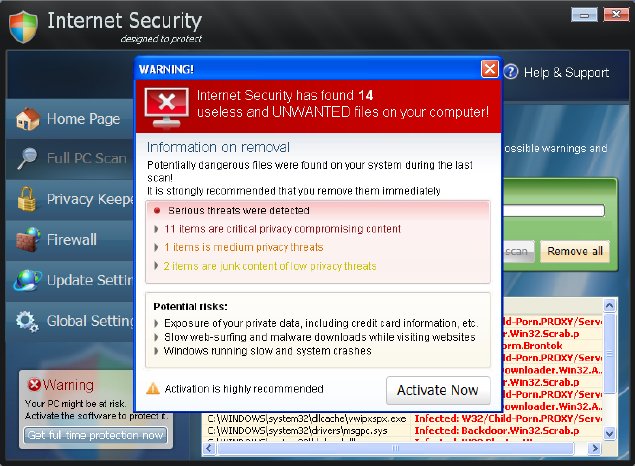

Um Nutzer zur Installation der gefälschten Virenschutzlösung zu bringen, präparieren die Cyber-Kriminellen Webseiten mit Angeboten für kostenlose Sicherheitschecks. Führen Anwender diesen aus, wird als Ergebnis eine Liste von angeblichen Schadcode-Infektionen und Bedrohungen angezeigt, die der ahnungslose Anwender mit Hilfe der angebotenen, kostenpflichtigen Security Software beheben kann.

Kaufen Nutzer die angebotene Virenschutzlösung, verlieren sie den gezahlten Geldbetrag, die für den Erwerb angegebenen Informationen, wie Kreditkarteninformationen und die Mailadresse, und erhalten dafür eine schädliche oder nutzlose Software. Die Kriminellen setzen die gestohlenen Daten anschließend für weitere Straftaten ein oder verkaufen diese gewinnbringend in speziellen Untergrund-Märkten weiter.

Im aktuellen Fall missbrauchen die Täter u.a. den Firmennamen von G Data, um die gefälschte Virenschutzlösung glaubwürdig erscheinen zu lassen. Dazu verwenden die Kriminellen den Namen u.a. in der Benutzeroberfläche, in den Angaben zu den Datei-Eigenschaften und platzieren ein Hersteller-Symbol in der Windows-Taskleiste. Die graphische Nutzeroberfläche ähnelt dem Original allerdings nicht. Die gefälschte Software gibt vor, einen Virenscanner und eine Firewall zu umfassen, beide Komponenten sind aber nicht funktionstüchtig.

G Data Sicherheitstipps gegen gefälschte Security-Lösungen:

- Security Software installieren: Internetnutzer sollten auf Originalsoftware von vertrauenswürdigen Anbietern setzen. Echte Virenschutzhersteller werden niemals eine Infektion vortäuschen. Generell sollte eine effektive und umfassende Sicherheitslösung neben einem leistungsstarken Schadcode-Scanner auch eine Firewall und einen Spam-Schutz zur Abwehr unerwünschter E-Mails umfassen.

- Software auf den neuesten Stand bringen: Das genutzte Betriebsprogramm, der installierte Browser und alle weiteren Programme sollten mit Hilfe von bereitgestellten Updates immer aktuell gehalten werden. Anwender schließen so Sicherheitslücken, die von Kriminellen für Angriffe ausgenutzt werden können.

- Aktive Browser-Inhalte deaktivieren: JavaScript-Komponenten, ActiveX und andere ausführbare Elemente sollten nach Möglichkeit deaktiviert werden, da diese von Cyber-Kriminellen häufig genutzt werden, um Schadcode auf den PC zu schleusen.