„Ares bietet auch Einsteigern in die Untergrundökonomie einfach die Möglichkeit, Schadprogramme über Webseiten zu verbreiten. Da dieser Schädling sehr viele Variationen bietet, ist er praktisch für jedes Angriffsziel verwendbar. Wir erwarten, dass über das neue Framework nicht nur Online-Banking-Trojaner verbreitet werden.“, so Ralf Benzmüller, Leiter der G Data SecurityLabs. „Mittlerweile wird Schadcode primär über Webseiten verbreitet. Internetnutzer sollten sich deshalb gut absichern und auf Lösungen setzen, die den gesamten http-Traffic überwachen und gefährliche Webseiten so blocken, bevor sie aufgerufen werden.“

Der Entwickler schreibt in einem Untergrund-Forum zu Ares: [Ares] ist nicht ausschließlich auf Banking fokussiert. Jede Kopie von Ares ist einzigartig für den Käufer, doch er hat das gleiche Potential im Bereich Banking wie ZeuS und SpyEye, wenn der Kunde diese Funktionen hinzugefügt haben möchte. „Ich betrachte [„Ares“] eher als eine Plattform, die auf jeden Kunden individuell angepasst wird.“

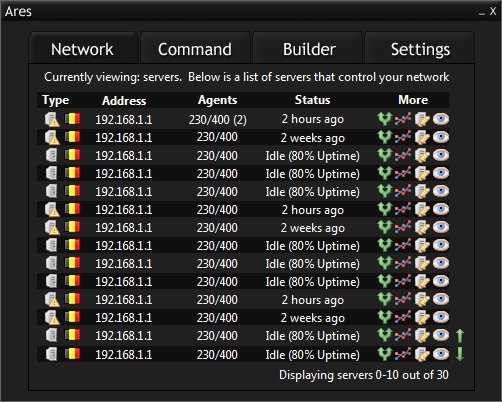

Eine Abbildung des Ares Command & ControlInterfaces finden Sie im G Data PresseCenter unter: http://www.gdata.de/...

Im Angebot ist neben dem Trojaner auch ein Entwicklungswerkzeug, das jedoch voraussichtlich nur für „vertrauenswürdige Entwickler“ kostenfrei erhältlich ist. Verknüpft ist damit die Bedingung, eine Lizenzgebühr an den Ares-Schöpfer zu zahlen, wenn Ares-Module an Dritte verkauft werden. Für alle anderen kostet das System 6.000 US-Dollar. Außerdem kann für 850 US-Dollar ein Starterpaket erworben werden, das nur die Einbindung von zuvor gekauften Modulen ermöglicht. Wie in der Malware-Industrie üblich, erfolgt die Zahlung mit Hilfe von anonymen Online-Bezahldiensten – in diesem Fall: WebMoney. So muss weder der Käufer, noch der Verkäufer seine wahre Identität preis geben.

Die Sicherheitsexperten von G Data gehen davon aus, dass Ares nach dem „Verkaufsstart“ in den entsprechenden Foren, bald in verschiedenen Varianten in den Umlauf kommt. Allerdings lässt sich über den Umfang des Aufkommens nur spekulieren. Genauso unklar sind bisher die Angriffsziele und Mechanismen dieses Trojanischen Pferdes und der Internetkriminellen im Hintergrund.