„Fast jeder Internetnutzer wird seine E-Mail-Adresse zur Prüfung auf der BSI-Testseite eingeben. Am ersten Tag hatte der Ansturm auf diese Seite zu einer Überlastung des Webservers geführt“, so Ralf Benzmüller, Forschungsleiter G Data Software AG. „Das System ist so aufgebaut, dass der Datenabgleich direkt erfolgt und betroffene Anwender per E-Mail informiert werden. Diesen Ablauf könnten sich Online-Kriminelle zu Nutze machen und ihrerseits an Internetnutzer gefälschte BSI-Informationen versenden. Sollten Anwender eine vermeintliche Benachrichtigungs-Mail mit eingebunden Links erhalten, sollten sie diese nicht anklicken.“

Nach Ansicht des Experten ist es für potentielle Täter kein Problem, die Absender-Adresse und die gesamte E-Mail zu fälschen. „Hierfür gibt es spezielle Tools in Untergrundforen, um zum Beispiel die eigentliche Absenderadresse zu verschleiern. Anwender sollten sich daher unbedingt den vom BSI auf der Prüfseite generierte individuellen BSI-Betreff-Code merken. E-Mails ohne diesen Code oder mit falschem Code sollten Empfänger umgehend löschen."

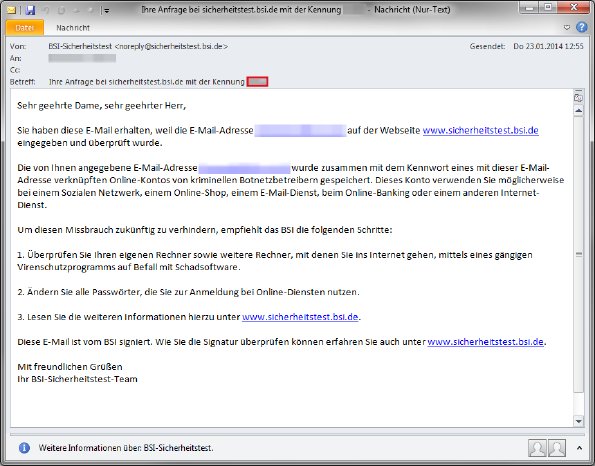

E-Mails vom Bundesamt für Sicherheit in der Informationstechnologie (BSI) an die betroffenen Anwender verfügen zudem über eine digitale Signatur. Hinweise zur Überprüfung der Signatur erhalten Empfänger auf der BSI FAQ-Webseite: https://www.sicherheitstest.bsi.de/faq

Breaking-News als Geschäftsmodell

Bereits in der Vergangenheit haben Cyberkriminelle nationale und internationale Ereignisse, die für Schlagzeilen sorgten, für ihre Zwecke genutzt. So missbrauchten beispielsweise im Mai 2013 Kriminelle das verheerende Bombenattentat beim Boston Marathon für eine groß angelegte Spam-Kampagne. Die E-Mails enthielten Links zu Videos von der Explosion und zu einer mit Schadcode verseuchten Webseite.

Screenshot einer echten BSI E-Mail an betroffene Internetnutzer

Der Name des Empfängers und der BSI-Betreff-Code wurden anonymisiert. Im rot markierten Kästchen sollte der persönliche Betreff-Code des Anwenders stehen. Weitere Informationen inkl. >>Drei-Punkte-Sicherheits-Check für betroffene Anwender<< auf: http://www.gdata.de/pressecenter/artikel/article/3456-bsi-16-millionen-e-mail-passw.html