Der Server enthielt zudem einige Scripts mit deren Hilfe der Trojaner und die Phishing-Mails an die gestohlenen Adressen versendet wurden.

Hier ein kleiner Einblick in die Phishing-Zirkulation:

1. Zuerst wurde der Trojaner versendet, der

2. die begehrten E-Mail Adressen auf den infizierten Systemen suchte und diese an den Server zurückschickte, damit

3. im Anschluss daran die Phishing-Mails an die vom Trojaner besorgten Adressen gesendet werden konnten, um

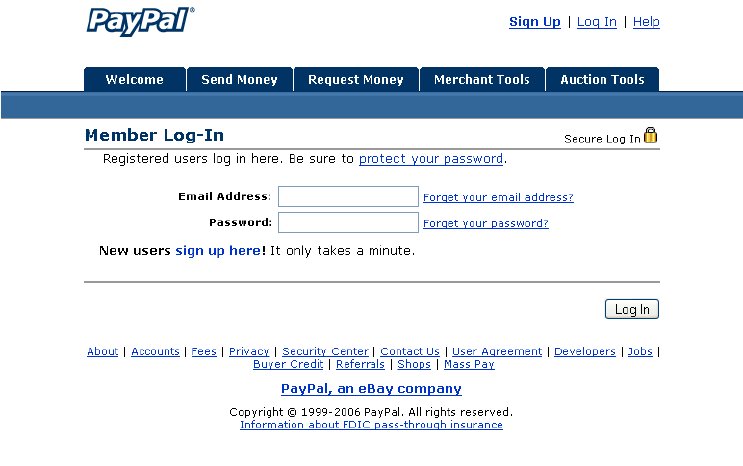

4. die Zugangsdaten für die verschiedene Banken zu erhalten.