Verschiedene Optionen stehen den Käufern des Tools zur Verfügung:

- PWD Tab: Hier können die Daten spezifiziert werden, die für den Angreifer von Interesse sind. Der Trojaner beschränkt sich dann beim Durchforsten von infizierten Rechnern auf das Sammeln von gewünschten Informationen. Zusätzlich kann der Trojaner so programmiert werden, dass er die gefundenen Daten verschlüsselt versendet.

- SPY Tab: Damit lassen sich Trojaner in Keylogger umwandeln, um die Tastaturanschläge von Nutzern verseuchter PCs erfassen zu können. Außerdem machen sie Screenshots und kopieren Browser Daten.

- NET Tab: Dieses Feature wandelt infizierte Computer in Proxys und Trojaner in Downloader um.

- BD Tab: Hierüber wählt der Programmierer den Port, der vom Trojaner geöffnet wird. Auf diese Weise erhält er Backdoor Eigenschaften.

- ETC Tab: Mit dieser Funktion lässt sich der Trojaner mit Rootkit-Funktionalitäten ausrüsten.

- WORM Tab: Um sich selbständig über E-Mails und andere Dateien verbreiten zu können, kann der entsprechende Trojaner hier mit Wurm-Eigenschaften ausgestattet werden.

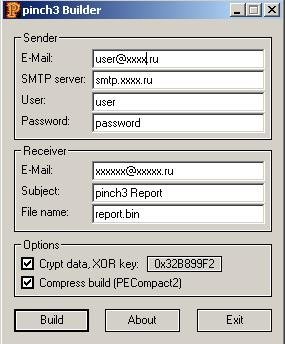

Des Weiteren lassen sich über das Pinch-Tool Rechner in so genannte Zombies umwandeln und System-Prozesse stoppen. Der Käufer des Tools kann sich entscheiden, ob er die gestohlenen Daten via SMTP oder HTTP zugesendet bekommen möchte. Um die Reports mit den vom Trojaner „besorgten“ Daten zu entschlüsseln, benutzt das Tool einen Parser.