Laut den SophosLabs surfen die Cyberkriminellen auf der hochaktuellen COVID-19-Welle, um eine möglichst effiziente Verbreitung der Malware zu erzielen. Die eigentlichen Malware-Mechanismen zur Verbreitung der Nachricht (einschließlich der Spam-Bots, das beigefügte skriptverseuchte Word-Dokument und die JavaScript-Droppers) sind jedoch ähnlich oder sogar identisch mit denen, die in Trickbot-Kampagnen seit mindestens sechs Monaten verwendet werden.

„Die Cyberkriminellen hinter Trickbot versuchen die Besorgnis der Menschen auszunutzen, damit diese die Anhänge anklicken und öffnen. Während sich diese Malware-Attacke in Italien abspielt, erwarten wir ähnliche Angriffe in weiteren Ländern, in denen die Angst vor COVID-19-Ausbrüchen ebenfalls groß ist. Der beste Weg, um diese Art von Cyberangriff zu vermeiden, besteht darin, Makros auszuschalten. Man sollte zudem mit Klicks auf Anhänge und Links besonders vorsichtig sein und E-Mails, die verdächtig erscheinen oder von einer unbekannten Quelle stammen, löschen", sagt Chester Wisniewski, Principal Research Scientist bei Sophos. „Immer wenn es ein Thema von öffentlichem Interesse wie COVID-19 oder die australischen Buschfeuer gibt, sehen Cyberkriminelle darin eine Chance, ihre Opfer zu manipulieren.“

Tipps zur Abwehr von Phishing-Mails sind:

- Niemals unter Druck setzen lassen, um auf einen Link in einer E-Mail zu klicken. Es ist wichtig, vermeintliche und unerwartete Ratschläge zu missachten. Wenn man wirklich Rat zum Corona-Virus benötigt, ist die eigene Recherche bei den bekannten Behörden und Einrichtungen der richtige Weg.

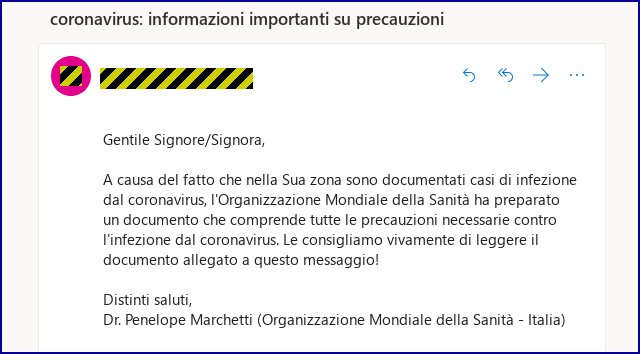

- Niemals vom Namen des Absenders beeinflussen lassen. Diese neue Phishing-Attacke kommt angeblich von der "Weltgesundheitsorganisation". Doch der Absender kann jeden beliebigen Namen in das Feld "Von:" eingeben.

- Auf Rechtschreib- und Grammatikfehler achten. Nicht alle Gauner machen Fehler, aber viele tun es. Man sollte sich die Zeit nehmen, um die Nachrichten auf verräterische Anzeichen für Betrug zu überprüfen. Oftmals sind die Angreifer der Sprache nicht wirklich mächtig.

- Überprüfen der URL, bevor man auf einen Link klickt. Wenn der Link zur Website seltsam aussieht, sollte man diesen nicht anklicken.

- Niemals Daten angeben, nach denen Sie auf einer Website gefragt werden. Es gibt keinen Grund, dass auf einer Webseite nach dem Gesundheitsbewusstsein oder nach einer E-Mail-Adresse gefragt wird, geschweige denn nach einem Passwort.

- Sollte man dennoch versehentlich ein Passwort an Betrüger weitergegeben haben, muss dieses umgehend auf der korrekten Webseite geändert werden. Die Betrüger, die Phishing-Websites betreiben, probieren gestohlene Passwörter in der Regel sofort und oftmals automatisiert aus. Je früher man reagiert, desto wahrscheinlicher ist es, dass man den Cyberkriminellen zuvorkommt.

- Niemals dasselbe Passwort auf mehr als einer Website verwenden. Sobald Betrüger ein Passwort haben, werden sie es auf jeder Website testen, auf der man ein Konto haben könnte.

- Zwei-Faktor-Authentifizierung (2FA) nutzen. Die sechsstelligen Codes, die man auf dem Mobiltelefon erhält oder über eine App generiert, bedeuten zwar einen kleinen weiteren Schritt für den Anwender. Sie sind aber eine große Barriere für Betrüger.

- Unternehmen sollten ihre Mitarbeiter schulen. Tools wie Sophos Phish Threat simulieren unternehmensweit die Tricks von Phishing-Gaunern, jedoch in einer sicheren Umgebung. Sophos bietet außerdem ein kostenloses Anti-Phishing-Toolkit, das Poster, Beispiele für Phishing-E-Mails und weitere Tipps zum Aufspüren von Phishing-Mails enthält.