- Angriffe steigen deutlich, gleichzeitig sind Organisationen im Gesundheitswesen besser in der Lage, mit den Folgen umzugehen

- Der Gesundheitssektor zahlt am häufigsten Lösegeld, im Branchenvergleich jedoch die niedrigsten Summen

- Mehr Gesundheitsorganisationen entscheiden sich für Cyberversicherungen, stellen aber fest, dass es schwieriger geworden ist, Versicherungsschutz zu bekommen

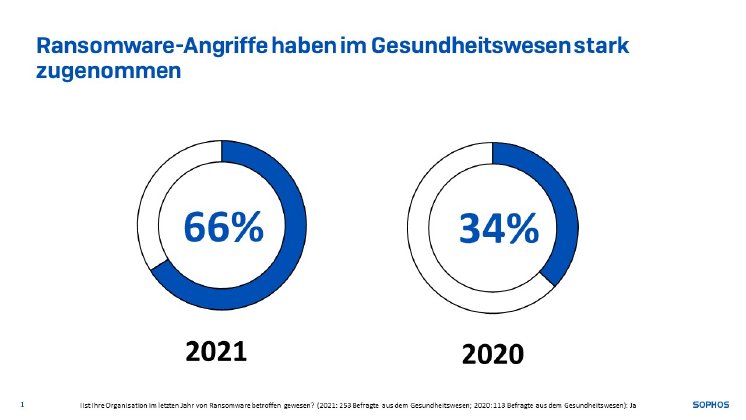

Sophos hat seine Branchenanalyse „The State of Ransomware in Healthcare 2022" veröffentlicht. Die Ergebnisse beschreiben einen weltweiten Anstieg der Ransomware-Angriffe auf diesen Sektor von 94 %. So war das Gesundheitswesen im Jahr 2021 zu 66 % betroffen, wohingegen im Jahr zuvor dieser Wert noch bei 34 % lag.

Trotz dieser dynamischen Entwicklung zeigt sich auch ein positiver Aspekt: die Organisationen des Gesundheitswesens sind den Umfragedaten zufolge immer besser in der Lage, mit den Folgen von Ransomware-Angriffen umzugehen. Der Bericht zeigt, dass 99 % der von Ransomware betroffenen Organisationen zumindest einen Teil ihrer Daten zurückerhalten haben, nachdem die Cyberkriminellen sie während der Angriffe verschlüsselt hatten.

Weitere Auswirkungen von Ransomware auf den Gesundheitssektor weltweit:

- Organisationen des Gesundheitswesens hatten mit 1,85 Millionen US-Dollar die zweithöchsten durchschnittlichen Wiederherstellungskosten für Ransomware und benötigten im Durchschnitt eine Woche, um sich von einem Angriff zu erholen

- Basierend auf ihren eigenen Erfahrungen glauben 67 % der Unternehmen des Gesundheitswesens, dass Cyberangriffe komplexer geworden sind. Dies ist der höchste Prozentsatz im weltweiten Branchenvergleich.

- Unternehmen des Gesundheitswesens zahlen zwar am häufigsten Lösegeld (61 %), aber im Vergleich zum weltweiten Durchschnitt von 812.000 US-Dollar (über alle in der Umfrage erfassten Sektoren hinweg) mit 197.000 US-Dollar das niedrigste Durchschnittslösegeld.

- Von den Unternehmen, die das Lösegeld gezahlt haben, erhielten nur 2 % alle ihre Daten zurück

- 61 % der Angriffe führten zu einer Verschlüsselung, 4 % weniger als der weltweite Durchschnitt (65 %)

Daten im Gesundheitswesen besonders attraktiv für Cyberkriminelle

„Ransomware im Gesundheitswesen ist in Bezug auf Schutz und Wiederherstellung differenzierter als in anderen Branchen", sagt John Shier, Senior Security Experte bei Sophos. „Die Daten, die Unternehmen im Gesundheitswesen nutzen, sind äußerst sensibel und wertvoll, was sie für Angreifer sehr attraktiv macht. Darüber hinaus bedeutet die Notwendigkeit eines effizienten und weit verbreiteten Zugriffs auf diese Art von Daten – damit medizinisches Fachpersonal die richtige Pflege leisten kann –, dass typische Zwei-Faktor-Authentifizierung und Zero-Trust-Verteidigungstaktiken nicht immer durchführbar sind. Dies macht Organisationen des Gesundheitswesens besonders verwundbar, und wenn sie betroffen sind, entscheiden sie sich möglicherweise dafür, Lösegeld zu zahlen, um Zugang zu wichtigen, oft lebensrettenden Patientendaten zu erhalten.“ Aufgrund dieser einzigartigen Faktoren müssten Organisationen des Gesundheitswesens ihren Schutz vor Ransomware ausbauen, indem sie Sicherheitstechnologien mit einer von Menschen geführten Bedrohungsjagd kombinieren, um sich gegen die modernen Cyberangreifer zu verteidigen, so der Experte weiter.

Sophos empfiehlt folgende Schritte für eine bessere Sicherheit:

- Installation und Pflege von hochwertigen Schutzmaßnahmen an allen Stellen der Unternehmensumgebung. Regelmäßige Prüfung der Sicherheitskontrollen und Anpassung an die Anforderungen des Unternehmens.

- Härtung der IT-Umgebung durch Aufspüren und Schließen der wichtigsten Sicherheitslücken: ungepatchte Geräte, ungeschützte Rechner und offene Ports des Remote Desktop Protocol. Extended Detection and Response (XDR)-Lösungen sind ideal, um diese Lücken zu schließen

- Erstellung von Backups und Training der Wiederherstellung der Daten, damit das Unternehmen so schnell wie möglich und mit minimalen Unterbrechungen den Betrieb wieder aufnehmen kann.

- Proaktive Bedrohungssuche, um Angreifer zu identifizieren und zu stoppen, bevor sie ihren Angriff ausführen können. Wenn das interne Team nicht die Zeit oder die Fähigkeiten hat, dies selbst zu tun, ist es ratsam externe Spezialisten für Managed Detection and Response (MDR) zu beauftragen.

- Mit einem Plan auf den Worst Case vorbereitet sein. Wissen, was zu tun ist, wenn ein Cybervorfall eintritt, und den Plan auf dem neuesten Stand halten