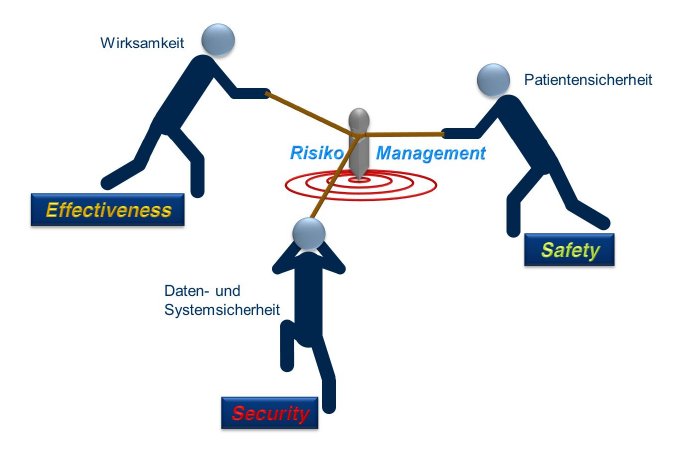

Die Alarmintegration ist einer der wesentlichen Bereiche, welche im Rahmen der international gültigen IEC-Norm 80001-1 betrachtet werden. Im Fokus stehen hier insbesondere die Themen "Patientensicherheit", "Daten- und Systemsicherheit" sowie "Wirksamkeit und Effektivität von Betriebsabläufen".

"Besuchen Sie uns auf der conhIT vom 24. - 26. April Halle 2.2 / B-102"

http://bit.ly/JKDPD7

Nach wie vor ist im Gesundheitswesen, der Industrie und auch im öffentlichen Bereich eine effektive Alarmierung unerlässlich. Hierzu zählen viele Szenarien, die vom Ruf eines Notfallteams im Krankenhaus über die Evakuierung von Gebäuden im Brandfall bis zum Notruf bei Amokalarmen in Schulen reicht.

Dabei spielt auch die Sprachverbindung nach wie vor eine große Rolle, da das Telefon als Kommunikationsmedium weit verbreitet ist. In homogenen Sprachnetzen (Cooporate Network, z. B. HiPath 4000 der Firma Siemens) gibt es eine Reihe von Leistungsmerkmalen (z. B. Trennen bei besetztem Teilnehmer, Rufumleitung unterdrücken, Freisprechen aktivieren), die eine effektive und sichere Alarmierung gewährleisten.

In modernen inhomogenen Kommunikationsnetzen, gehen solche Leistungsmerkmale verloren, da die verwendeten Standards wie z. B. SIP, sich nur auf generelle allgemeine Telefoniefunktionen beschränken. Deshalb stützen sich viele neue Alarmierungssysteme auf Datenbenachrichtigungen. Aber auch hier gibt es keine Standards, die eine sichere Alarmierung gewährleisten. Weitverbreitet ist z. B. die Verwendung von SMS und E-Mail, obwohl hier weder auf Protokoll- noch auf Applikationsebene Sicherungsmaßnahmen verankert sind, die eine Informationen über Zeit der Zustellung, den Empfänger oder, ob die Information überhaupt entgegengenommen wurde, enthält.

Dies zeigt, dass die Alarmierung, von der u. U. Menschenleben abhängen, häufig nicht ausreichend sicher ausgelegt ist. Im Gesundheitswesen wird deshalb ein genormter risikobasierter Ansatz beim Design von Alarmsystemen verwendet (IEC 80001-1). Dabei müssen die Risiken von Kommunikationssystemen betrachtet, risikominimierende Maßnahmen eingeführt und das System kontinuierlich überwacht werden, damit keine unvorhergesehene neuen Risiken entstehen. Neben der Personen-, Daten- und Systemsicherheit werden dabei die Wirksamkeit und Effektivität des Kommunikationssystems als Schutzmerkmale betrachtet. Diese verschiedenen Schutzmerkmale müssen gegeneinander ausbalanciert werden, damit der Nutzen eines Systems auch mit den kommerziellen Zielen und dem Sicherheitsbedürfnis der verantwortlichen Organisation in Einklang stehen.

Am Beispiel des Amokmalarms an Schulen lässt sich dieser Konflikt anschaulich darstellen:

• Es gibt kaum einen Bereich, in dem das Schutzbedürfnis ausgeprägter ist, als bei den eigenen Kindern.

• Das maximale Risiko besteht darin, dass im Falle eines Amoklaufs Kinder getötet werden.

• Der Amokalarm an sich ist ein (glücklicherweise) seltenes Ereignis.

• Ein Amoklauf folgt keinem gleichbleibenden Muster.

Die Betrachtung dieser Merkmale zeigt, dass hier die verschiedenen Schutzmerkmale in starker Konkurrenz stehen. So ist die Erhöhung der Sicherheit von Personen i. A. durch eine erhebliche Einschränkung von Freiheit und Privatsphäre (Daten und Systemsicherheit) und zusätzlich mit hohen Kosten durch eine lückenlose Überwachung (z. B. durch Kameras) verbunden.

Daneben spielt für die Auslegung von Systems die individuelle Risikopolitik und die Akzeptanz der verbleibenden Restrisiken eine entscheidende Rolle. Dabei ist häufig nicht nur die absolute Sicherheit ausschlaggebend, sondern vielmehr auch weiche Faktoren, wie das Image und die öffentliche Wahrnehmung.

Ein Alarmsystem muss minimalen Anforderungen genügen, um im Rahmen einer Risikobetrachtung zu bestehen, und damit nicht nur eine reines Informationsweiterleitungs-, sondern ein vertrauenswürdiges Alarmsystem zu sein.

Ein vertrauenswürdiges Alarmsystem besteht aus folgenden Teilen:

• Erzeugen der Alarmbedingung

• Integrieren der Alarmbedingung

• Anzeigen der Alarmbedingung

• Bestätigen der Alarmbedingung

• Beseitigen der Alarmbedingung

• Transportieren der Alarmbedingung

• Loggen des Ablaufs

Die Quellen der Erzeugung der Alarmbedingungen können dabei vielfältig sein und reichen von einfachen Notrufköpfen, über Softkeys im Display von Smartphones, bis hin zu willensunabhängigen Alarmen (z. B. Lagealarm, Ruhealarm, Verlustalarm) in der Personensicherung.

Die Integration von Alarmen erfolgt durch Alarmserver, die via Text- oder Sprachnachricht aber auch z. B. per Lichtsignal oder Sirene alarmieren. Der Alarmserver nimmt die Alarmbedingung von der Quelle entgegen und leitet ihn an definierte Empfänger weiter. Der Alarmserver ist dafür zuständig, dass bei erfolgloser Alarmierung die Alarmbedingung höher priorisiert wird, oder ein erweiterter Personenkreis die Nachricht erhält. Die wichtigste Aufgabe des Alarmservers besteht allerdings darin, dass er dafür sorgt, dass kein Alarm verlorengeht.

Die Anzeige und die Bestätigung einer Alarmbedingung erfolgt an Endgeräten, wie z. B. Telefonen, Smartphones, PCs oder auch Pagern, falls diese über eine Bestätigungsmöglichkeit verfügen.

Zum Transport der Alarmbedingung und der Bestätigung sind bidirektionale Schnittstellen und Protokolle notwendig, die über eine ausreichende Datensicherheit (Authentisierung, Datenintegrität), eine Möglichkeit der Schnittstellenüberwachung und über einen ausreichenden Funktionsumfang (Starten, Stoppen und Überwachen von Prozessen) verfügen.

Daneben müssen alle Komponenten eines vertrauenswürdigen Alarmsystems über eine interne Überwachung verfügen, um die eigene Funktionstüchtigkeit zu erkennen und im Fehlerfall eine technische Alarmbedingung melden zu können…

Autor Dr. Markus Riemenschneider