Was ist Juicejacking?

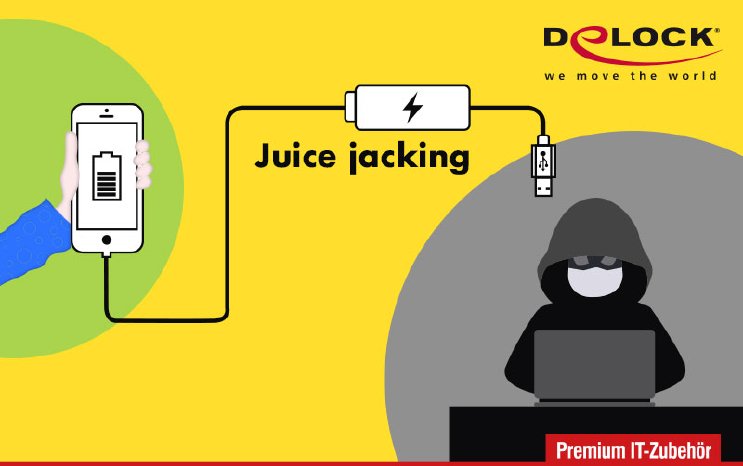

Neben der altbekannten Gefahr, sich mit einem infizierten USB Stick Schadsoftware „einzufangen“, ist den meisten Nutzern das Risiko des USB Ports an sich nicht bewusst. Dieses Risiko ist unter dem Begriff Juicejacking bekannt und wurde erstmals 2011 in den USA erwähnt. Es ist die innovativste Form des Hackings von Mobilgeräten. Juice steht für Saft, also Strom. Jacking bezieht sich auf Raub oder Entführung, wie bei Hijacking. Juicejacking beschreibt einerseits das Entführen (Kopieren) von Daten und andererseits das Kompromittieren fremder Geräte, um den Benutzern zu schaden.

Wieso funktioniert diese Art des Hackings?

Der technische Background ist, dass sich beim USB Port Lade- und Datenströme nie strikt voneinander trennen lassen. Immer, wenn Strom fließt, können auch Daten ausgetauscht werden. Im Grunde nutzt Juicejacking diese Sicherheitslücke. Sie entsteht, sobald ein mobiles Gerät, z. B. ein Smartphone, via USB Port mit Strom versorgt wird und dabei an ein fremdes Gerät angeschlossen ist. Fremde Geräte können Ladestationen an öffentlich zugänglichen Orten sein, z. B. in Cafés, Messehallen, Einkaufszentren, Hotels, Flughäfen, Bahnhöfen, und so weiter. Ladestationen können manipuliert, das heißt kompromittiert sein. Vergleichbar mit Geldautomaten, die einen Aufsatz haben um Pin-Codes zu speichern, kann der Computer innerhalb der Ladestation mit bösartigen Programmen infiziert sein.

Welchen Schaden kann Juicejacking anrichten?

Ein entsperrtes Handy lässt sich je nach Einstellungen fast vollständig auslesen. Wenn es an einen kompromittierten USB Ladepunkt angeschlossen wird, können nun Daten vom Gerät gezogen werden, oder Schadsoftware kann auf das Mobilgerät geschleust werden. Je nach eingesetzter Malware kann auch die komplette Kontrolle über das angegriffene Gerät möglich sein. Zusätzlich kann der installierte Schad-Code so programmiert sein, dass er alle zukünftigen USB Ladepunkte und -anschlüsse schädigt, mit denen er in Kontakt kommt. So kann ein Hacker in mehrere Systeme eindringen und weitere kriminelle Handlungen vornehmen, z. B. Erpressung des Opfers.

Wie schützt man sich vor Juicejacking?

Am sichersten ist es, das Mobilgerät über das mitgelieferte Netzteil zu laden. Aber nur, wenn der Netzadapter direkt an eine reine Stromquelle angeschlossen wird. Sobald aber das Netzteil vom USB Kabel getrennt und mit dem USB Stecker eine fremde USB Buchse „angezapft“ wird, ist die Gefahr wieder vorhanden. Zweitens können reine Ladekabel verwendet werden. Sie besitzen keine Datenleitungen, sondern nur solche für Spannung. Ebenso sinnvoll sind Powerbanks. Diese können gefahrlos an fremden PCs oder Netzteilen aufgeladen werden. Zum Laden des eigenen Mobilgeräts via eigener Powerbank besteht dann keine Verbindung mehr zum fremden PC oder Netzteil. Darüber hinaus bieten Daten-Blocker, sogenannte „USB-Kondome“, sicheren Schutz. Diese Art von Adapter haben eine USB-Buchse auf der einen, und einen Stecker auf der anderen Seite. Wenn der Adapter dann zwischen dem (fremden) Ladekabel und dem eigenen Smartphone angebracht - also „zwischengeschaltet“ wird - dann ist die Datenweitergabe blockiert. Es wird nur noch der Strom ins Mobilgerät geleitet, da nur die Kontakte für die Energieversorgung verbunden sind, und nicht die Datenleitungen.

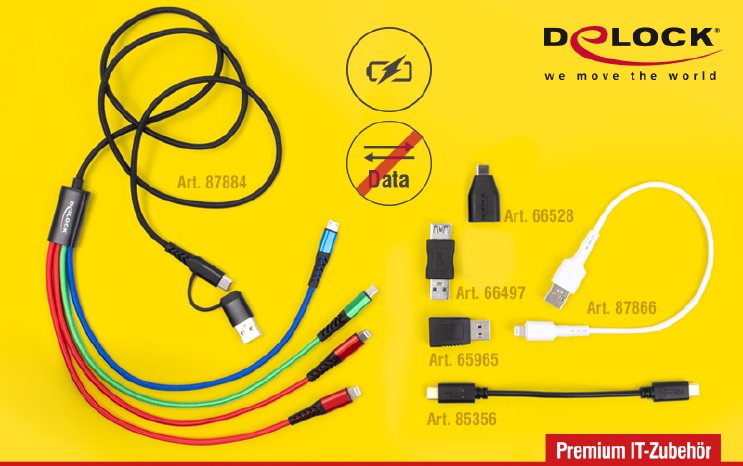

Produktbeispiele für Schutz von Delock

Delock bietet eine ganze Reihe von Artikeln, die sicheres Laden unterwegs gewährleisten. Der Datenblocker Art. 66497 zum Beispiel ist ein Adapter mit USB 3.0 Typ-Stecker auf der einen, und einer USB 3.0 Typ-A Buchse auf der anderen Seite. Mit seinen kompakten Abmessungen von 4,5 x 1,7 x 1,1 cm passt er in jede Hosentasche. Das besonders auf Reisen sehr praktische und hochwertig textilummantelte 4 in 1 Ladekabel Art. 87884 verfügt über einen Kombistecker aus USB 2.0 Typ-A sowie USB-C™ Ports, der zu zwei 8 Pin Apple Lightning™ Steckern, einem USB Typ Micro B sowie einem USB-C™ Stecker führt. So sind gängige Mobilgeräte-Ports abgedeckt, und die Kabellänge von 1,2 m bietet ausreichend Spielraum.

Dieses Thema und weitere hilfreiche Artikel zu technischen Standards, Innovationen, Schnittstellen und neuen Technologien sind in der Delock Infothek bei Wissen kompakt zu entdecken.

Alle Informationen über Delock-Produkte sind im Internet unter www.delock.de sowie unter www.tragant.de verfügbar.